Jak włamać się do routera ? Hacking TP-Link, Pentagram i DLink.

Luka w zabezpieczeniach sprzętu sieciowego znanych producentów pozwala na uzyskanie nieautoryzowanego dostępu do routerów i ujawnienie hasła użytkownika. W tym poradniku dowiesz się jakie są metody włamywania do routerów znanych producentów i jak się przed nimi bronić. Przeczytaj o atakach na routery znanych producentów i wykorzystaj tę wiedzę w celu zabezpieczenia sprzętu sieciowego przed nieautoryzowanym dostępem.

flickr, Kai Hendry

Jak włamać się do routera TP-Link, Pentagram, Dlink ?

Na początek warto zaznaczyć, że ten artykuł ma na celu przybliżyć czytelnikowi niebezpieczeństwo wynikające z błędów programistów tworzących oprogramowanie. Znając luki i słabe punkty oprogramowania, możemy przetestować własny router i sprawdzić, czy on również jest podatny na wspomniany atak.

Lukę w zabezpieczeniach routerów odkrył student informatyki ABDELLI Nassereddine specjalizujący się w przeprowadzaniu testów penetrujących (kontrolowany atak mający na celu wyłapanie potencjalnych luk w zabezpieczeniach). Odkrył on poważną lukę w zabezpieczeniach routerów, pozwalającą przeprowadzić atak na te urządzenia i uzyskać do nich dostęp bez wiedzy administratora (hacking router).

Na czym właściwie polega atak na routery (hacking router krok po kroku):

Luka w zabezpieczeniach wspomnianych routerów (niektóre modele TP-Link, Pentagram, D-Link) polega na możliwości dostępu do strony pozwalającej wykonać kopię zapasową ustawień routera (backup). Oprócz wszystkich ustawień routera takich jak sposób komunikacji z siecią jest tam zapisane również hasło dostępu (administratora) – wystarczy więc odpowiednie oprogramowanie i hasło mamy podane jak na tacy.

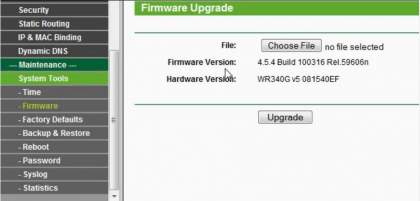

Aby dostać się do strony, która pozwala wygenerować wspomniany backup routera, należy przejść na adres:

http://Adres_ip_routera/rpFWUpload.html

Jeżeli w twoim wypadku router będzie wymagał podania nazwy użytkownika i hasło to możesz spać spokojnie, w przeciwnym wypadku twój sprzęt jest podatny na wspomniana atak.

W dodatku za pomocą zakładki Maintenance możemy nie tylko dokonać backupu ustawień (romfile save), ale również wgrać nasz „spreparowany” firmware.

Plik z backupem jest domyślnie umieszczany w ścieżce: http://Adres_ip_routera/rom-0

Jeżeli dysponujemy adresem IP routera, to praktycznie bez żadnych problemów możemy wygenerować sobie backup, z którego odczytamy dane administratora i uzyskamy dostęp do tego urządzenia. Oczywiście hasło nie są zapisane w postaci zwykłego tekstu, ale zakodowane i aby zobaczyć co się w nich kryje należy skorzystać z odpowiedniego dekodera (nie będę jednak wszystkiego podawał na tacy, nie o to chodzi).

Jak się bronić przed atakiem na routery „Hacking router” ?

Jeżeli ktoś uzyska dostęp do naszego routera to może sporo namieszać – nie chodzi tutaj tylko o swobodny dostęp do internetu (gdyby chodziło tylko o to, to nie było jeszcze tak źle), ale o możliwość podsłuchania naszej komunikacji, czy wykradzenia poufnych danych np. numery kont bankowych.

Aby uchronić się przed wspomnianym atakiem należy:

- Sprawdzić czy jesteśmy na niego podatni (w sposób opisany powyżej).

- Zaktualizować router (wgrać najnowszy firmware)

- Zablokować możliwość zdalnej konfiguracji routera (dostęp od strony sieci WAN)

Warto dodać, że na ten atak podatne są następujące modele routerów (wypisałem tylko kilka z nich, oczywiście w niektórych modelach luka mogła zostać załatana) TD-W8901G, TD-8816, TD-W8951ND, TD-W8961ND, D-Link DSL-2640

Ja mam niestety podatny na to router :9

Także

Mamproblem :/

alert(‚Wredny kod!’);